深信服下一代防火墙, 首先,设备登录:

下一代防火墙AF支持安全HTTPS登录,使用HTTPS协议的标准端口登录,以防止安全风险在配置时被拦截。下一代防火墙音频设备,

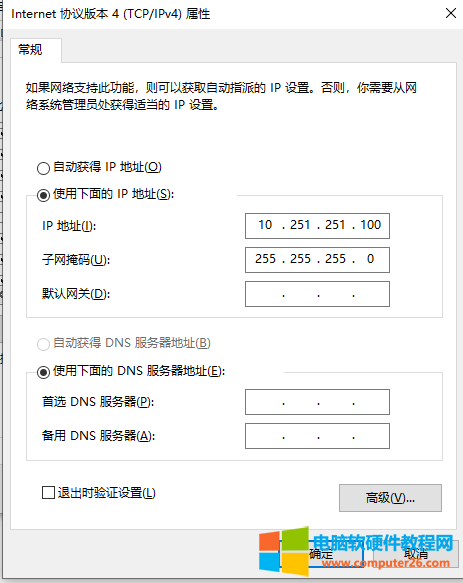

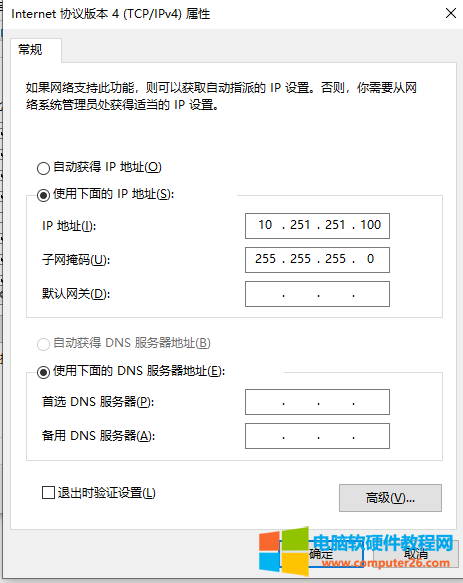

eht0的默认出厂IP为:eth0: 10.251.251.251/24。如果计算机连接到设备的eth0端口,您需要在计算机上配置10.251.251.0/24网段的地址。

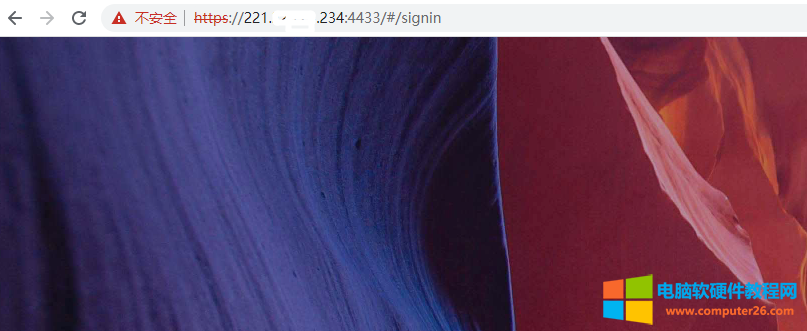

打开浏览器,输入https://10.251.251.251登录设备网关控制台。

步骤1。首先为这台机器配置一个10.251.251.X/24的IP,比如10.251.251.100。

步骤1。首先为这台机器配置一个10.251.251.X/24的IP,比如10.251.251.100。

然后在IE浏览器中输入网址:https://10.251.251.251。出现如下所示的安全提示。单击详细信息,然后单击转到此页面跳转到控制台登录页面。

然后在IE浏览器中输入网址:https://10.251.251.251。出现如下所示的安全提示。单击详细信息,然后单击转到此页面跳转到控制台登录页面。

第二步。在登录框中输入用户名和密码。默认情况下,用户名和密码是:admin。

第三步。如果用户密码过于简单,会被检测为弱密码,控制台会进行处理:登录后会被检查为密码,并弹出如下提示。

步骤4。点击【修改密码】,进入密码修改页面,修改密码。

步骤4。点击【修改密码】,进入密码修改页面,修改密码。

第二,部署模式:

第二,部署模式:

部署模式用于设置设备的工作模式,可以设置为路由模式、透明模式、虚拟网线模式、旁路模式和混合模式。选择合适的部署模式是成功将设备投入网络并使其正常工作的基础。

路由模式:设备可以作为路由设备使用,对网络的改变最大,但可以实现设备的所有功能。

透明模式:设备可作为网线使用,具有过滤功能。一般在不方便改变原有网络拓扑时启用,可以平滑安装在网络中,可以实现设备的大部分功能。

虚拟网线模式:是透明部署中的另一个特例。直接从虚拟网线配对的接口转发,不需要查看MAC表,虚拟网线的转发效率比透明模式更高。

Bypass模式:设备连接到内网交换机的镜像端口或集线器,镜像内网用户的数据,通过镜像的数据检测流量。完全不需要改变用户的网络环境,可以避免设备给用户网络带来的中断风险。

但是,在这种模式下,设备只能检测流量,无法阻止恶意流量。

混合模式:主要是指设备的每个网络端口都有两层端口和三层端口的情况,尤其是DMZ区域服务器集群需要配置公网IP地址的时候。

2.1、路由模式

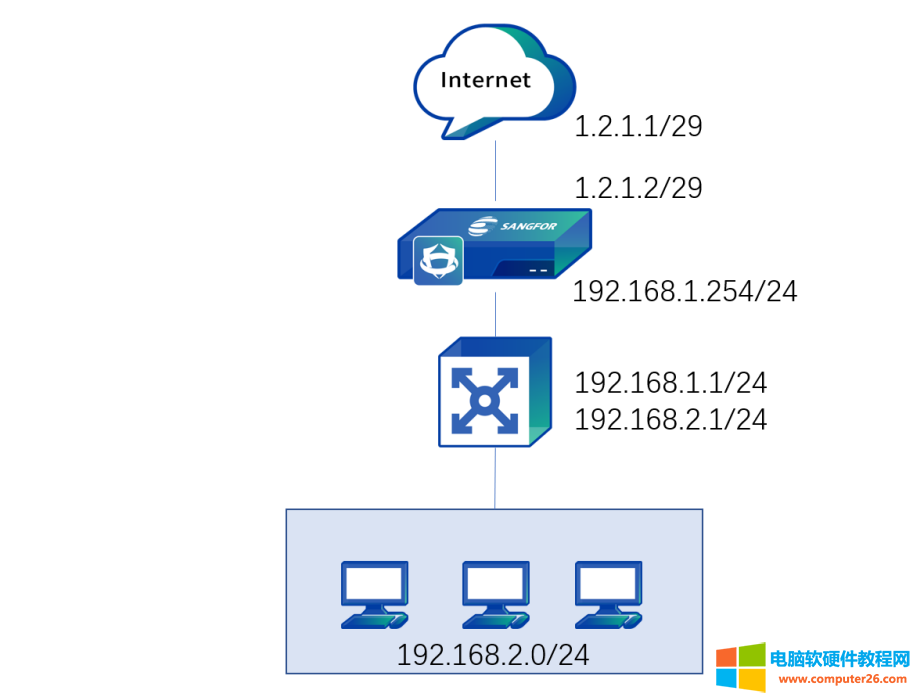

路由部署的典型应用环境是AF以路由模式部署在公网出口,作为路由器部署在网络中。外网口连接ADSL拨号或公网线,内网口连接内网交换机。路由模式配置案例企业网络是一个三层环境。

计划在公网出口部署AF设备,代理内网用户上网。公网线路通过光纤与固定IP相连,如下图所示。

如下图所示:

典型的中小企业三层架构,AF防火墙外网端口配置电信给的公网IP地址1.2.1.2/29,内网端口配置192.168.1.254。

第三层交换机的上部端口配置为192.168.1.1/24,内部端口配置为192.168.2.1/24的PC ip地址。(其实只要你有点实践经验,就不会这样配置ip地址。

尽量AF防火墙和核心交换机之间的互联ip地址,不要用192.168.1.x网段,因为很多猫的一些局域网地址就是192.168.1.x网段。)

步骤1。通过管理端口。

步骤1。通过管理端口。

ETH0

的默认IP登录设备。管理端口的默认IP是10.251.251.251/24。在电脑上配置一个同一网段的IP地址,通过https://10.251.251.251登录设备。

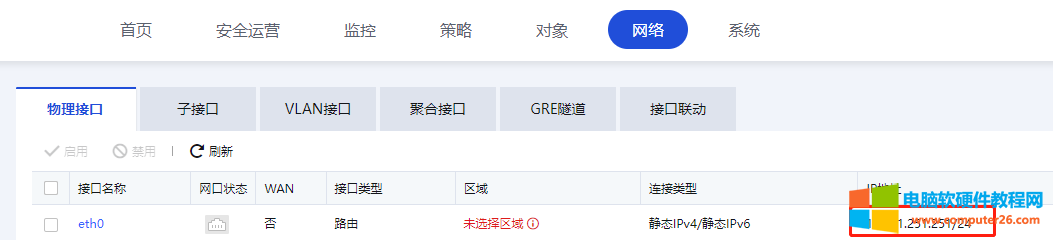

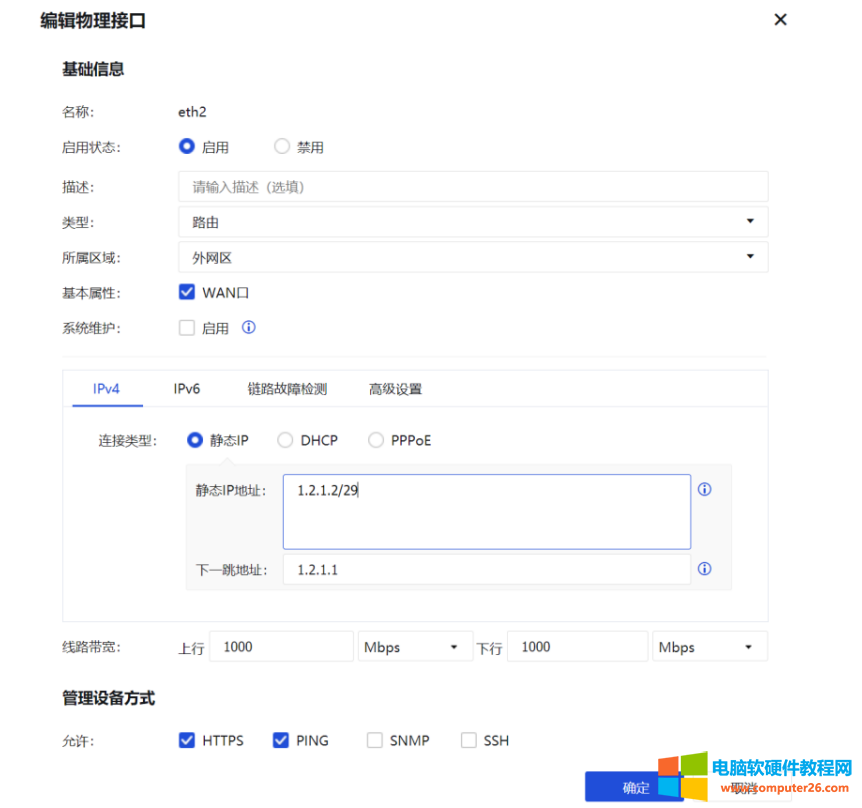

第二步。配置外网接口,通过【网络/接口/区域】点击需要设置为外网接口的接口,选择eth2作为外网接口,选择路由类型,选择为该区域定制的外网区域,检查WAN口属性,配置IP 1.2.1.2/29.

下一跳地址:1.2.1.1等。如下图所示

注意:

注意:

1.接口的下一跳网关仅用于接口的链路检测和策略路由功能。如果设置了下一跳网关,设备上不会生成默认路由0.0.0.0/0,默认路由需要手动设置。2.接口的线路带宽设置与流量管理的带宽设置无关。

接口上的线路带宽设置用于策略路由的调度。

第三步。配置内部网接口。选择一个空闲的网络端口,点击接口名称进入配置页面,选择eth3作为内部网络接口,选择路由类型,为该区域选择自定义内部网络区域,配置IP 192.168.1.254/24,如下图所示。

步骤4。要配置路由,您需要将默认路由配置为0.0.0/0.0.0,以指向前端网关1.2.1.2。只要有流量转发到AF防火墙,

步骤4。要配置路由,您需要将默认路由配置为0.0.0/0.0.0,以指向前端网关1.2.1.2。只要有流量转发到AF防火墙,

您可以通过默认路由将所有流量转发到下一跳1.2.1.1的cat。上线。单击添加静态路由,将默认路由目的地址/掩码配置为0.0.0.0/0,下一跳地址是1.2.1.1。

步骤5。同时,由于本例的网络接口是192.168.2.0,跨三层连接多个网段,所以需要再配置一条静态路由将每个网段添加到三层交换机,进入【网络/路由/静态路由】进行配置。

步骤5。同时,由于本例的网络接口是192.168.2.0,跨三层连接多个网段,所以需要再配置一条静态路由将每个网段添加到三层交换机,进入【网络/路由/静态路由】进行配置。

单击添加静态路由,将返回数据包路由(内部网段路由)的目的地址/掩码配置为192.168.2.0/24,下一跳地址配置为192.168.1.1。如下图所示

步骤6。配置代理内部网。这里所谓的代理内网,其实就是NAT。如果你不知道NAT,请检查NAT。

步骤6。配置代理内部网。这里所谓的代理内网,其实就是NAT。如果你不知道NAT,请检查NAT。

Network Address Translator。进入【策略/地址转换/IPv4地址转换】,点击添加,配置snat。为源区域选择一个自定义的intranet区域,为源区域选择一个自定义的intranet区域,为目标区域选择一个自定义的extranet区域,其中包含所有目标地址和任何服务。

Snat是接口地址。如下图所示。

源区和源地址在这里很好理解。源区是我们公司的内网,源地址是公司内网的ip地址。这里的ip地址就是需要接入互联网的ip地址。如果计算机的IP地址被禁止访问外部网络,

源区和源地址在这里很好理解。源区是我们公司的内网,源地址是公司内网的ip地址。这里的ip地址就是需要接入互联网的ip地址。如果计算机的IP地址被禁止访问外部网络,

你不能直接把它放在这个ip地址段,这个ip地址不会被nat转发到外网。

目的地区域,目的地区域就是你的电脑想要访问的地方。如果你想访问百度和网站,这些网站和百度都在你公司之外,所以你需要选择外网区域。

外网区,定义的时候就是我们配置的AF的外部ip地址所属的区域,所以很多人会问,为什么这个ip地址区域是外网区?

那是因为,如果你需要访问公网上的任何服务,你需要通过NAT把内网的ip转换成这个外网区域内1.2.1.2的ip,然后通过1.2.1.2的公网ip地址访问每一个网站。

每项服务。

步骤7.配置应用控制策略,放通内网用户上网权限,进入[策略/访问控制/应用控制策略],点击新增,放通内到外的数据访问权限,源区域选择自定义的内网区,源地址选择自定义的内网,

步骤7.配置应用控制策略,放通内网用户上网权限,进入[策略/访问控制/应用控制策略],点击新增,放通内到外的数据访问权限,源区域选择自定义的内网区,源地址选择自定义的内网,

目的区域选择自定义的外网区,目的地址为全部,服务为any,应用为全部。如下图所示

步骤8.基本配置完毕后,将设备接入网络中,eth2口连接运营商、电信、移动、联通的光猫,eth3口接内网三层交换机。

步骤8.基本配置完毕后,将设备接入网络中,eth2口连接运营商、电信、移动、联通的光猫,eth3口接内网三层交换机。

注意:

1设备工作在路由模式时,局域网内计算机的网关都是指向AF设备内网接口IP或指向三层交换机LAN口IP地址,三层交换机的网关再指向AF设备。上网数据由AF设备NAT或路由转发出去。

2当设备有多个路由接口时,多个路由接口可以设置同网段的IP地址,通过静态路由决定数据从哪个网口转发。

3.设备支持配置多个WAN口属性的路由接口连接多条外网线路,但是需要开通多条线路的授权。

三、如果内部有服务器需要外网访问该怎么设置呢?

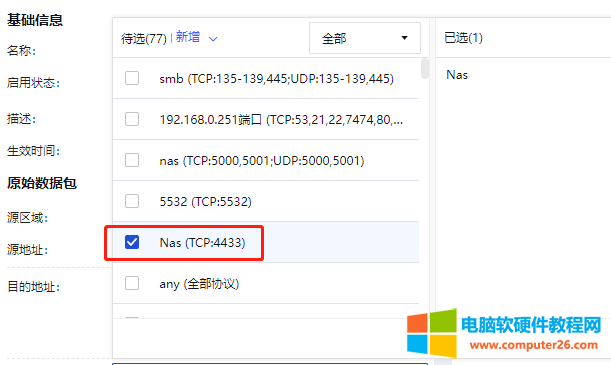

1、进入到地址转换,找到IPV4地址转换。

这时我们转换的源是wan,外网区域,源地址,是外网所有的ip地址都可以访问。

2、目的地址,这里的目的地址一定是WAN口的公网ip地址,在这里有很多人会以为直接访问的目的地址是172.x.x.200这个NAS的ip地址,

因为访问的最终目的是NAS的172.x.x.200这个ip地址,但是你没有想到的是,外网访问你的nas时没有办法访问你内部172.x.x.200这个ip地址的,

外网区域的人只能访问到你AF防火墙的公网IP地址。

3、这时就需要通过NAT映射,将AF防火墙WAN口的公网ip地址,通过NAT转换映射到内部的NAS服务器的IP地址,就和我们公司内部ip地址想访问外部服务器一样,需要做一个NAT地址代理转换。

4、端口,这里的端口也是对应的,自定一个端口然后映射到内部服务器的端口。

深信服下一代防火墙,以上就是本文为您收集整理的深信服下一代防火墙最新内容,希望能帮到您!更多相关内容欢迎关注。